[July 11th, 2024] [VPN vs ZTNA] Encrypted communication is essential for Zero Trust connection. > Press Release

AXGATE

온라인 문의

[July 11th, 2024]

[VPN vs ZTNA] Encrypted communication is essential for Zero Trust connection.

“VPN 암호 통신 기술 이용 SDP 아키텍처 구현 가능”

망분리 개선책 ‘MLS’ 위한 제로 트러스트 연결 필요

[데이터넷] VPN 취약성이 부상하면서 대안 기술로 ZTNA가 부상하고 있다. 그런데 ZTNA도 연결은 암호화 통신을 하기 때문에 VPN의 암호통신 기술을 사용해야 한다는 주장도 있어 VPN의 완전한 교체는 어렵다는 주장도 있다. VPN과 ZTNA의 현재와 미래를 분석한다.<편집자>

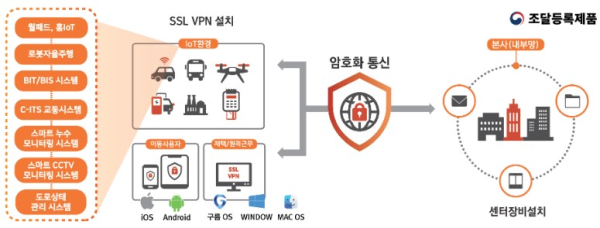

VPN으로 SDP 아키텍처 구현 가능

ZTNA가 등장하면서 VPN은 곧 사라질 것으로 생각했지만, 여전히 VPN은 대부분의 원격 연결에 사용된다. 군·국방 등 가장 강력한 보안이 요구되는 업무에도 VPN이 사용된다. 우리나라는 망분리 의무 기관의 원격접속에 VPN을 의무화했다.

VPN 제공업체는 VPN의 강력한 보안성을 강조하면서 NAC, DLP, IDP와 결합한 ZTNA 구현이 가능하다고 주장한다. 모든 네트워크는 암호화로 보호해야 하며, VPN이 강력한 암호화 터널을 이용해 원격접속을 보호하면서, IDP로 연결 전 사용자를 인증하고, NAC로 단말의 무결성을 검증하며, DLP로 데이터의 무단 유출을 막는 방식으로 ZTNA를 구현할 수 있다고 설명한다.

엑스게이트 관계자는 “VPN은 외부에서도 사내망과 동일한 정책과 보안 수준을 유지할 수 있기 때문에 제로 트러스트 원칙의 보안 환경에서도 다양하게 사용될 것으로 기대한다. 엑스게이트 고객 중에는 인증(PDP), 터널(PEP) 서버를 분리하는 방법으로 SDP 아키텍처의 ZTNA를 구현하기도 하며, 다른 보안 솔루션을 연동해 제로 트러스트 원칙의 안전한 원격접속을 만들기도 한다”며 “엑스게이트는 분산된 업무환경에서 더 원활하게 VPN을 이용한 안전한 접속을 지원할 수 있도록 보안성과 유연성을 높일 것”이라고 말했다.

한편 엑스게이트는 양자난수생성기(QRNG), 양자내성암호(PQC) 기술기업과 협력해 양자암호통신을 지원하는 VPN ‘Q-VPN’을 개발했다. 이 솔루션은 최고의 보안 레벨을 요구하는 국방·방산 분야를 타깃으로 영업을 시작할 계획이며, 홈 네트워크 보안에도 적용해 프리미엄 아파트에서 요구하는 높은 수준의 사생활 보호를 지원할 계획이다.

VPN 암호 통신 기술 이용 ZTNA 공개

VPN과 NAC를 결합한 ZTNA 모델이 곧 상용화를 앞두고 있다. 지니언스는 VPN 기술 기업 퓨쳐텍정보통신을 인수하고 SDP에 필요한 암호화 통신 기술을 확보했다. SDP는 컨트롤 플레인과 데이터 플레인을 나눠 사용자와 기기를 인증한 후 리소스에 연결시킨다. NAC의 인증 기능을 SDP 게이트웨이에 적용하면 ‘선 인증 후 접속’이라는 ZTNA 원칙을 지킬 수 있다. 그런데 ‘연결’에 필요한 암호화 통신은 VPN 기술과 협력해야 한다.

퓨쳐텍정보통신은 국내 VPN 시장 리딩 기업으로, CC인증, GS 인증 등 국내 공공·금융기관 공급을 위한 인증을 이미 획득했으며, 다양한 기업·기관에 제품을 공급해 성공사례를 확보하고 있다. 지니언스는 퓨처텍정보통신 VPN의 암호화 통신 기술을 ‘지니안 ZTNA’에 적용해 보안성과 안정성, 속도를 보장하는 ZTNA을 제공할 계획이다.

이대효 지니언스 상무는 “VPN은 취약점이 많은 솔루션이지만, VPN의 암호 기술은 오랫동안 입증된 안전한 통신을 보장하는 기술이다. 퓨쳐텍정보통신의 암호화 터널 기술을 지니언스 NAC와 ZTNA에 적용하면 완성도 높은 ZTNA 솔루션을 구현할 수 있다”며 “현재 양사 기술을 결합한 솔루션을 공급하고 있으며, 하반기에는 완전히 통합된 솔루션으로 간편하게 구입하게 될 것”이라고 말했다.

그는 “ZTNA는 단지 인증과 접속만으로 완료되는 것이 아니라, 마이크로세그멘테이션 개념을 적용해 데이터와 워크로드에 대한 세분화된 정책도 지원할 수 있어야 한다. 이와 관련된 기술을 지속적으로 고도화해 사용자 경험을 저해하지 않으면서 제로 트러스트 원칙을 완벽하게 지키는 ZTNA 솔루션을 제공하게 될 것”이라고 말했다.

VPN, 걷어내는게 능사 아니다

ZTNA는 VPN 대체 솔루션으로 시작했기 때문에 우리나라는 물론이고 전 세계적으로도 제로 트러스트 관련 제품 중에서는 상당히 빠르게 시장을 확장하고 있다. 그런데 VPN을 걷어낸다고 해서 제로 트러스트가 완성되는 것은 아니다. 오히려 원격접속 사용자를 보호하지 못해 공격표면이 증가하는 부작용을 겪게 될 수도 있다.

VPN을 사용하는가, 사용하지 않는가는 ZTNA 구현에서 중요한 사실이 아니다. 수요자와 환경에 따라 VPN을 사용할 수도, 사용하지 않을 수도 있다. 프록시, 암호화 터널, 방화벽, 일반 인터넷, 엔터프라이즈 브라우저 등 다양한 방법을 사용해 연결하되, 최소권한 원칙에 따라, 적시에, 리소스에 접근하도록 지원하는 ZTNA의 원칙을 지킬 수 있으면 된다.

김영랑 프라이빗테크놀로지 대표는 ZTNA에서 VPN의 기능을 예로 들어 설명했다. 본사와 지사를 VPN으로 연결했는데, 지사는 본사 수준의 보안을 구현하지 못하고 보안 담당자가 없거나 적다면 지사의 보안 수준이 곧 본사의 보안 수준이 된다. 네트워크 관점에서는 이러한 구성은 본사와 지사가 모두 내부망으로 엮여있는 것으로 보기 때문에 본사-지사에 일관된 제로 트러스트 원칙과 보안 거버넌스를 지키도록 해야 한다.

김영랑 대표는 “제로 트러스트를 위해서는, SDP, 강화된 아이덴티티 거버넌스(EIG), 마이크로세그멘테이션 등 핵심 기술이 반드시 필요하다. 프라이빗테크놀로지는 제로 트러스트 3요소를 결합한 모델로 지난해 제로 트러스트 실증사업을 성공적으로 수행했으며, 공공 망분리 환경에서도 제로 트러스트 원칙의 VDI 접근이 가능하도록 했다”며 “하반기에는 연결 대상이 데이터 수준으로 세분화 접근할 수 있도록 통제해 최소권한의 접속 원칙이 가능한 개선된 아키텍처를 공개할 것”이라고 말했다.

망분리 개선, VPN의 운명은

제로 트러스트 관련 솔루션 공급 기업은 하반기 망분리 규제 개선책에 촉각을 곤두세우고 있다. 국가정보원을 중심으로 진행되는 망분리 규제 개선정책은 다층보안체계(MLS)를 핵심으로 한다. 데이터, 프로세스, 사용자 보안 등급에 따라 망분리 수준을 다르게 하는 것을 주요 내용으로 하며, 클라우드, 빅데이터·AI 등의 혁신 기술 사용을 허가한다는 방침을 밝힌다.

MLS 체계에서 중요하게 검토하는 것이 제로 트러스트 원칙으로, 공격표면을 제거하고 인가된 사용자만, 권한있는 데이터와 앱에 접근해 허가된 업무만 할 수 있도록 정책을 구현하며, 앱과 데이터의 보안 수준을 지속적으로 평가해 최소권한원칙의 접근과 업무 수행이 가능하도록 해야 한다.

ZTNA는 이 중 사용자 검증과 안전한 연결 문제를 해결할 수 있을 것으로 기대된다. 중요한 것은 VPN을 사용하느냐, 아니냐가 아니라 안전한 통신 기술을 통해 내부·외부 모든 통신이 안전하게 이뤄지느냐이다.

김영랑 프라이빗테크놀로지 대표는 “사용자가 쉽고 편하게 업무할 수 있는 보안모델을 적용하는 것이 ZTNA 구현에서 가장 중요하게 고려해야 할 사안이다. 불편하면 보안 정책을 어기게 돼 더 많은 보안 문제를 겪게 된다. 따라서 사용자 편의성을 개선하면서 지속적으로 제로 트러스트 원칙이 지켜지는 ZTNA 구현이 필요하다”고 말했다.

기사원문 : https://www.datanet.co.kr/news/articleView.html?idxno=194895

글쓴이 : 김선애 기자

등록된 댓글이 없습니다.